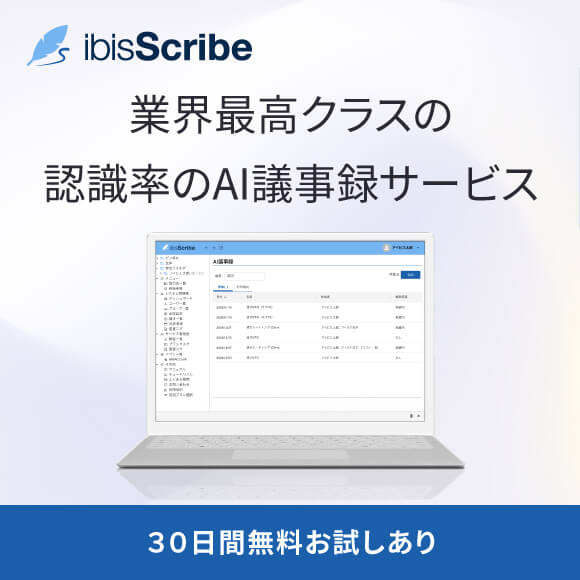

会議の議事録作成に時間を取られていませんか?AIを活用した議事録作成ツールが、そ... 続きを見る

近年、サイバーセキュリティの脅威が増加し続ける中、多くの組織がセキュリティ運用の... 続きを見る

NDRは、2020年代に入り、その技術が進化し一般化した比較的新しいセキュリティ... 続きを見る

近年、デジタル化が進む中で企業や組織が直面するセキュリティ脅威はますます複雑化し... 続きを見る

近年、サイバーセキュリティは企業や個人にとって無視できない重要な課題となっていま... 続きを見る

SOCは、企業や組織のセキュリティ運用に特化した施設やチームです。サイバーセキュ... 続きを見る

オンラインストレージは、インターネット上でデータ管理できるサービスであり、場所や... 続きを見る

働き方改革やリモートワークが浸透する昨今、場所を問わず情報にアクセスできるクラウ... 続きを見る

マルウェアをはじめとするサイバー攻撃の脅威は、年々巧妙化・高度化しています。どの... 続きを見る

ZTNAは、従来のネットワークセキュリティモデルとは異なる次世代セキュリティフレ... 続きを見る

クラウドストレージを使いたいけれど、セキュリティ問題や共同作業中のデータ損失が気... 続きを見る

近年、サイバー攻撃はさまざまな手法が出てきており、ゼロデイ攻撃も対策が難しい攻撃... 続きを見る

近年、サイバー攻撃に見舞われる事例は世界規模で増加傾向にあります。手口の巧妙化・... 続きを見る

デジタル化が進む昨今、どの業界においてもサイバー攻撃や情報漏洩といった情報セキュ... 続きを見る

インシデントとは、重大な事故につながりかねない状態を意味する言葉です。デジタル化... 続きを見る

エンドポイントセキュリティとは、パソコンやタブレット、スマートフォンなどネットワ... 続きを見る

近年、企業を取り巻くサイバーセキュリティの脅威は日々増大しており、情報漏洩やラン... 続きを見る

スマートフォンは私たちの生活に欠かせない存在となっています。しかし、その便利さの... 続きを見る

世界的にインターネットが普及し、その性能が高まるなかで、サイバー攻撃も従来の手口... 続きを見る

デジタル化が進み、多くの企業でクラウドサービスを活用するケースが増えてきました。... 続きを見る

近年、働き方の多様化や有事の際に対応するためのBCP(事業継続計画)対策を踏まえ... 続きを見る

皆さんは今利用しているソフトは二要素認証をお使いでしょうか。二要素認証は、オンラ... 続きを見る

この記事ではNASを利用している方へ最適な移行方法を選ぶためのガイドラインを提供... 続きを見る

ランサムウェアに対する企業への攻撃が年々深刻化しており、現在企業に対するサイバー... 続きを見る

ゼロトラストの実現が進められている今、エンドポイントセキュリティが気になっている... 続きを見る

不正アクセスやDoS攻撃など、さまざまなサイバー攻撃によるインシデントが企業に影... 続きを見る

サイバーセキュリティのBCPが重要性を増してきています。BCPは、企業がシステム... 続きを見る

サイバーセキュリティの対策は、サイバー攻撃の増加とともに重要性を増してきています... 続きを見る

情報共有システムであるクラウドストレージは、業務効率化やファイル共有など多様なメ... 続きを見る

企業や個人事業主は情報管理のために多くのIT技術やツール、特にクラウドを利用して... 続きを見る

現代ではよく見かける不正アクセスのニュースですが、その標的は企業のみならず、個人... 続きを見る

ファイルサーバーの容量の目安がわからず、どの程度の容量に設定にするか悩んでいませ... 続きを見る

DX化が進み、組織にとって扱うデータがより重要になってきたことで、データガバナン... 続きを見る

近年、サイバー犯罪の1種である不正アクセスが増加しています。不正アクセスとは、ア... 続きを見る

ネット利用におけるトラブルの一つが不正アクセスです。公私ともに不正アクセスの被害... 続きを見る

不正アクセスは、悪意のある第三者がデータの損失や情報漏洩を目的に行う悪質な行為で... 続きを見る